- I

-

Individual Software-/Hardware-Lösungen

GRITEC entwickelt wirksame Strategien und Innovationen, um einen nachhaltigen Mehrwert für unsere Kunden zu schaffen. Mit Leidenschaft begegnen unsere Ingenieure und Fachleute komplexen Herausforderungen mit Wissen, Geschick und Innovationskraft.

Unsere Software Architekten entwickeln das passende Konzept und definieren die besten Technologien. Was immer Sie benötigen – IoT-Fullstack Lösungen, Microsoft .NET Core, Technologien, ansprechende Designs mit HTML und Javascript oder Linux embedded Solutions mit Yocto Project – GRITEC ist der richtige Partner.

- Prix

- On request

- Technologie

- IoT, Azure, Web, Embedded-Solution, Industry 4.0, Smart Factory, Data Analytics, OT-Security, Desktop-Applikationen

- Hosting

- Aucune donnée

- Entreprise

- GRITEC AG En savoir plus sur l'offreur

- O

-

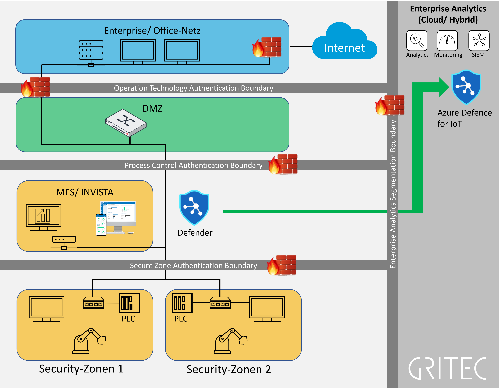

OT-Cyber Security IEC-62443

Die Digitalisierung eröffnet Industriebetrieben bisher ungeahnte Potenziale – konfrontiert sie aber auch mit neuen Herausforderungen.

Dies gilt ebenfalls für die Cyber Security. Die Gritec AG unterstützt Unternehmen dabei, ihre Produktion und Produkte gegen Cyberrisiken fit zu machen.

Dafür setzt sie auf jahrzehntelange Branchenkenntnis, auf bestehende Normen (IEC-62443) sowie etablierte Strategien.

Services System Assess:

- System Testing/ Scanning

- OT-Infrastruktur Check gemäss IEC 62443

- Consulting OT-Security IEC 62443

- Identifizierung von technischen Schwachstellen

Services Protect & Prevent:

- Systemarchitektur Review

- Risk Assessment, Asset Values definition

- Beurteilung der Processe und Prozeduren

- Consulting für Security by Design

- Definition wirksame Massnahmen

- Aufbau Produktion Netzwerk Sicherheit (Zonierung, Firewall, IDS, IPS, DPI)

- Prix

- On request

- Technologie

- Security IoT, Network Security, Security Consulting, Software for Engineering

- Hosting

- Aucune donnée

- Entreprise

- GRITEC AG En savoir plus sur l'offreur

- P

-

Penetration Testing

Simulation von Cyber Attacken

Durch den Einsatz proaktiver Methoden identifizieren und greifen wir Sicherheitslücken an, bevor es zu einem bösartigen Cybersecurity-Angriff kommt und Ihr Unternehmen erheblichen Schaden erleidet.

Unsere umfassende Analyse identifiziert Bedrohungspotenziale, bietet konkrete Sicherheitsempfehlungen und gewährleistet die Einhaltung gesetzlicher Vorgaben, um Reputationsschäden zu vermeiden. Unsere Security-Experten simulieren realistische Angriffe auf Ihre Systeme, Webanwendungen, Applikationen, IT-Infrastrukturen, Mobilgeräte, IoT und OT sowie Cloudsysteme, um Schwachstellen aufzudecken.

- Prix

- On request

- Technologie

- Blackbox-Tests, Whitebox-Tests, Greybox-Tests

- Hosting

- En Suisse

- Entreprise

- United Security Providers AG En savoir plus sur l'offreur

-

Produktentwicklung

Bei uns bekommen Sie kundenspezifische Produktentwicklung, professionell nach unseren Prozessen ausgeführt, diese decken auch funktionale Sicherheit und Cybersicherheit ab.

Überlassen Sie uns als Produktentwicklungs-Dienstleister die Aufgaben von der Spezifikation & Planung, über Implemetation und Test bis zur Industrialisierung und Produktion. Da wir das ganze Projektmanagement übernehmen, werden Ihre Mitarbeiter für andere Projekte frei.

Auch die Produktpflege können wir gerne für Sie übernehmen. Da alles geistige Eigentum am Schluss des Projektes Ihnen gehört, können Sie diese auch selbst übernehmen, kein Lock-In...

- Prix

- On request

- Technologie

- C, C++, RTOS, Linux, Xamarin

- Hosting

- Aucune donnée

- Entreprise

- Solcept AG En savoir plus sur l'offreur

- T

-

ti&m Consulting und Software Development

Unsere Kompetenz umfasst sowohl Softwareprodukte als auch on-demand Services in KI, Banking, Insurance, Public, Transportation, eGovernment, Retail Industry.

Unser Angebot entlang der vertikalen Integration reicht von der Beratung bis zum Hosting von Innovationslösungen. Dadurch bieten wir unseren Kunden eine unschlagbare Time-to-Market in Kombination mit Schweizer Qualität.

- Prix

- On request

- Hosting

- possible en Suisse

- Entreprise

- ti&m AG En savoir plus sur l'offreur